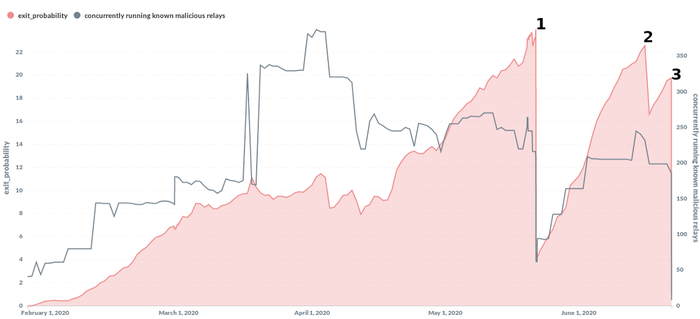

Автор проекта OrNetRadar, занимающегося мониторингом подключения новых групп узлов к анонимной сети Tor, опубликовал отчёт о выявлении крупного оператора вредоносных выходных узлов Tor, который пытается манипулировать трафиком пользователей. В соответствии с приведённой статистикой 22 мая было зафиксировано подключение к сети Tor большой группы вредоносных узлов, в результате которого атакующие получили контроль над трафиком, охватывающим 23.95% от всех обращений через выходные узлы.

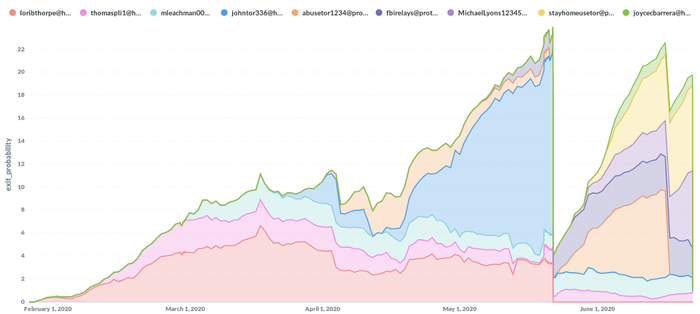

В пик своей активности вредоносная группа насчитывала около 380 узлов. Связав узлы на основе контактных email, указанных на серверах с вредоносной активностью, исследователям удалось выявить как минимум 9 разных кластеров вредоносных выходных узлов, действующих около 7 месяцев. Разработчики Tor попытались заблокировать вредоносные узлы, но атакующие быстро восстановили свою активность. В настоящее время число вредоносных узлов снизилось, но через них по-прежнему проходит более 10% трафика.

Из зафиксированной на вредоносных выходных узлах активности отмечается выборочное удаление перенаправлений на HTTPS-варианты сайтов при изначальном обращении к ресурсу без шифрования по HTTP, что позволяет злоумышленникам перехватывать содержимое сеансов без подмены TLS-сертификатов (атака "ssl stripping"). Подобный подход срабатывает у пользователей, которые набирают адрес сайта без явного указания "https://" перед доменом и после открытия страницы не акцентируют внимание на название протокола в адресной строке Tor Browser. Для защиты от блокирования перенаправления на HTTPS сайтам рекомендуется использовать HSTS preloading.

Для затруднения выявления вредоносной активности подмена осуществляется выборочно на отдельных сайтах, в основном связанных с криптовалютами. Если в незащищённом трафике выявляется bitcoin-адрес, то в трафик вносятся изменения для замены bitcoin-адреса и перенаправления транзакции на свой кошелёк. Вредоносные узлы размещаются у провайдеров, пользующихся популярностью при размещении нормальных узлов Tor, таких как OVH, Frantech, ServerAstra и Trabia Network.

Источник: https://www.opennet.ru/opennews/art.shtml?num=53530

(opennet.ru, основная лента)

[ON] Атака на пользователей Tor, в которую вовлечено четверть мощности выходных узлов

Модератор: Модераторы разделов

[ON] Атака на пользователей Tor, в которую вовлечено четверть мощности выходных узлов

Последний раз редактировалось rssbot 11.08.2020 15:10, всего редактировалось 2 раза.

Причина: Updated upstream

Причина: Updated upstream