Сервисом archive.org копии xubuntu.org были сделаны 11 и 18 октября - 11 октября страница ещё не была изменена, а 18 октября на странице уже имеется вредоносное изменение. Зеркала проекта, через которые распространяются iso-образы, судя по предварительному анализу контрольных сумм, не пострадали и соответствуют эталонному cdimage.ubuntu.com. Следы компрометации пока замечены только на сайте xubuntu.org, использующем систему управления контентом WordPress. Предположительно взлом был совершён через необновлённый плагин к WordPress, содержащий уязвимость.

Распространяемый злоумышленниками архив "Xubuntu-Safe-Download.zip" содержит исполняемый файл для платформы Windows, который преподносится как инсталлятор Xubuntu. Проверка указанного файла в сервисе VirusTotal показывает наличие вредоносного ПО.

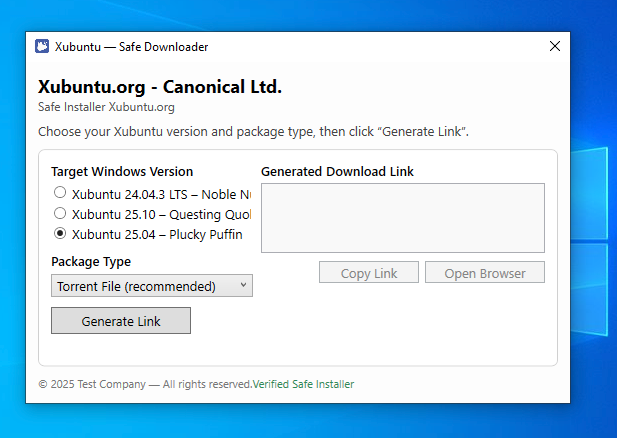

При запуске исполняемого файла показывается фиктивный интерфейс, включающий поля для выбора версии дистрибутива для загрузки и типа пакета, а также кнопку "Generate Download Link". При нажатии на кнопку в каталог "AppData Roaming" сохраняется файл "elzvcf.exe" и в реестре Windows настраивается его выполнение при запуске системы. По предварительной информации вредоносное ПО анализирует данные в буфере обмена и заменяет адреса криптокошельков Bitcoin, Litecoin, Ethereum, Dogecoin, Tron, Ripple и Cardano на кошельки злоумышленников.

Интересно, что 10 сентября один из пользователей

пожаловался на появление записи в блоге на сайте xubuntu.org с рекламой казино, но данная запись в блоге была оперативно удалена и инцидент не получил развития (вероятно, посчитали, что реклама была подставлена вредоносным ПО на стороне пользователя).

Источник: https://www.opennet.ru/opennews/art.shtml?num=64079

(opennet.ru, основная лента)